C’était le terme à la mode dans la Silicon Valley en 2025. Le « Vibe Coding », théorisé par Andrej Karpathy, promettait une révolution : coder sans écrire une ligne de code, simplement en « donnant la vibe » à une intelligence artificielle. Si l’idée a séduit les startups pour prototyper à la vitesse de l’éclair, elle a trouvé une résonance bien plus sombre dans les bas-fonds du web. Aujourd’hui, ce n’est plus seulement une méthode de développement agile, c’est le nouveau standard de la cybercriminalité de masse.

Du développeur au « Prompteur Malveillant »

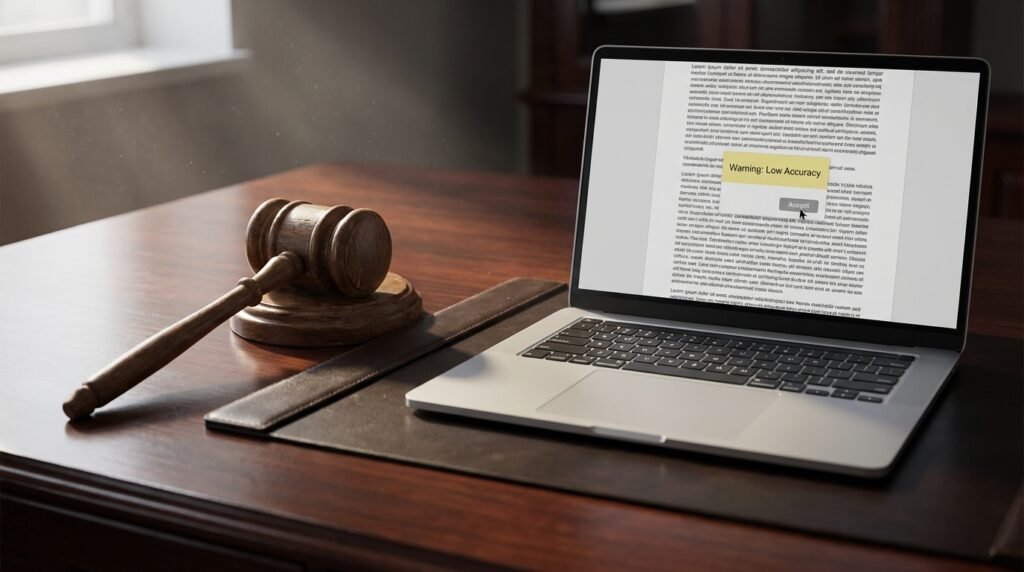

Le principe du Vibe Coding est simple : l’utilisateur décrit ce qu’il veut en langage naturel, et le LLM (Large Language Model) génère le code, gère les erreurs et déploie le résultat. Pour un cybercriminel, cela change tout. Il n’a plus besoin de maîtriser le C++, l’assembleur ou les subtilités de l’injection SQL. Il lui suffit de demander.

Cette démocratisation abaisse drastiquement la barrière à l’entrée. Là où il fallait des années d’expérience pour concevoir un ransomware fonctionnel, un adolescent armé d’un prompt bien tourné et d’un accès API peut désormais générer des scripts d’attaque. C’est l’avènement du « script kiddie 2.0 » : moins technique, mais infiniment plus productif.

La réalité du terrain : du code « spaghetti » et des hallucinations

Cependant, ne nous y trompez pas : l’IA n’est pas (encore) un super-hacker infaillible. Une enquête récente relayée par The Register et appuyée par les chercheurs de l’Unit 42 (Palo Alto Networks) apporte une nuance cruciale. Les malwares générés par « vibe coding » sont souvent brouillons, inefficaces, voire truffés d’erreurs grossières.

Les analystes ont découvert des perles qui prêtent à sourire :

- Des ransomwares qui échouent à chiffrer les fichiers car l’IA a inventé des bibliothèques inexistantes.

- Des notes de rançon nommées « readme.txtt » (avec une coquille), preuve d’une génération automatique sans relecture humaine.

- Des appels API vers OpenAI laissés en clair directement dans le code source du malware.

Kate Middagh, de l’Unit 42, souligne que les cybercriminels subissent les mêmes « hallucinations » que les développeurs légitimes. Le code est souvent imparfait, ce qui limite son efficacité immédiate face à des systèmes robustes.

Le vrai danger : le volume et le polymorphisme

Si le code est médiocre, pourquoi s’inquiéter ? Parce que la menace ne réside pas dans la qualité, mais dans la quantité et la variabilité. Le Vibe Coding permet d’industrialiser la création de variantes. Même si 90 % des scripts échouent, les 10 % qui passent suffisent à causer des dégâts majeurs.

Plus inquiétant encore, l’IA permet de générer du code polymorphe à la demande. À chaque nouvelle victime, le malware peut être réécrit légèrement (noms de variables, structure des boucles) tout en gardant la même fonction malveillante. Pour les antivirus traditionnels basés sur des signatures (l’empreinte numérique du fichier), c’est un cauchemar : chaque attaque ressemble à une menace inédite.

L’adaptation nécessaire de la défense

Face à cette déferlante de code automatisé, les outils de défense statiques deviennent obsolètes. La cybersécurité doit pivoter (et le fait déjà) vers l’analyse comportementale : peu importe comment le code est écrit ou s’il a été généré par un chatbot maladroit, ce qui compte, c’est ce qu’il essaie de faire une fois exécuté sur la machine.

L’avis de Just Tech

Le Vibe Coding nous place face à un paradoxe fascinant et terrifiant. Nous avons construit des outils pour abaisser la barrière technique de la création, pensant libérer la créativité. Nous avons réussi, mais nous avons oublié que la malveillance est aussi une forme de créativité. Le danger n’est plus la sophistication technique de l’attaquant, mais sa simple intention. Si n’importe qui peut devenir un cybercriminel en « demandant gentiment » à une IA, la sécurité informatique ne peut plus être une affaire d’experts contre experts, mais doit devenir une hygiène numérique systémique, intégrée par défaut partout, car l’attaque, elle, est devenue une commodité.